일반 방화벽, 차세대 방화벽의 차이점(Legacy FW vs NGFW)

기업이나 학교의 전산팀에서 근무하시는 분이라면 "방화벽"이 어떤 용도인지 잘 알고 계실텐데요.

기업의 규모에 따라 일반 방화벽(Legacy Firewall)을 사용하는 곳도 있고, 보안성 강화를 위해 차세대 방화벽(Next Generation Firewall, NGFW)을 사용하고 계신 곳도 있으실 거라 생각합니다.

그럼 이 둘의 차이점은 어떤 것들이 있을까요?

오늘은 둘 간의 대표적인 차이점에 대해 간략히 다뤄보려고 합니다.

엔지니어로 일하고 계시거나, 앞으로 네트워크/보안 엔지니어를 꿈꾸는 분들에게는 도움이 될 듯 합니다. ^^

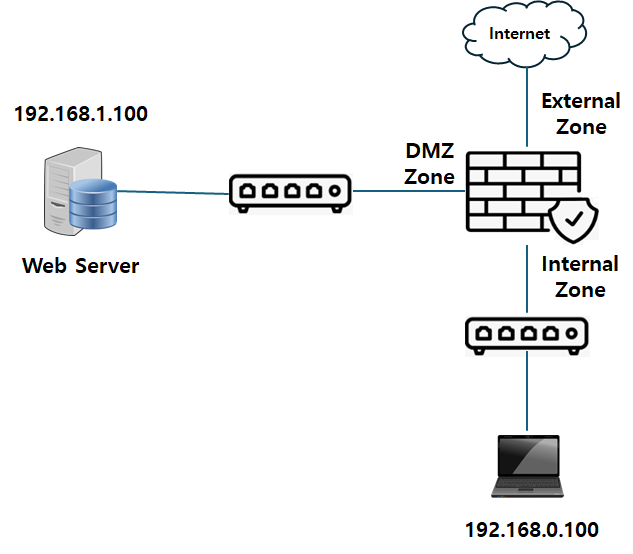

"방화벽"의 기본 기능은 Zone을 구분하고, Zone 간의 통신을 제어하는 시스템인데요.

예를들어, 출발지 192.168.0.100은 목적이 192.168.1.100으로 통신을 할 수 없게 만들거야! 라고 할 경우, 아래의 같은 정책을 생성하시면 되는데요.(하나의 Host가 아닌 대역 전체로 차단을 예로 들겠습니다.)

이렇게 정책을 생성하실 경우, 이제 192.168.0.100은 192.168.1.100과 통신할 수 없게 될텐데요.

이 정도만의 차단 정책을 수행할 수 있는 것이 바로 "레거시 방화벽" 입니다.

자, 그럼 "차세대 방화벽"은 어떤 기능을 더 수행하게 될까요? 아무래도 이름 자체가 "차세대" 이므로 더 많은 기능을 포함하고 있겠죠? ^^

가장 대표적인 것이 바로 "어플리케이션"을 인식할 수 있는 기능입니다. 에이 별거 아닌데? 라고 생각하실 수 있겠지만, 이 것을 통해 엄청난 일들을 하실 수 있는데요. 한가지씩 예를들어 설명드릴께요.

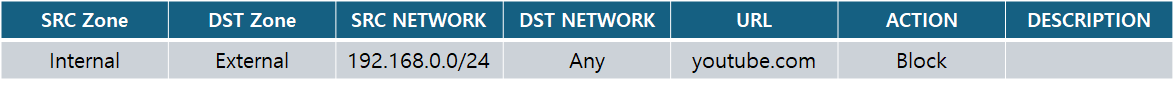

1. URL 차단 기능

레거시 방화벽으로 특정 사이트를 차단하기 위해서는 nslookup 명령어를 사용해서 차단하고자 하는 사이트의 주소를 알아낸 다음 그 IP 주소로 차단 정책을 생성해야 합니다.

이것이 얼마나 힘든 일인지는 알고 ㅖ시겠죠? ^^ 하나의 사이트 주소에 수 많은 IP 주소가 등록될 수 있으며, CDN 서비스를 사용하는 사이트의 경우 거의 IP 주소만으로는 차단이 불가능해집니다.

하지만, URL 차단기능이 있을 경우, 그 URL 주소만 넣으면 차단정책 설정 끝입니다. 간단하겠죠? ^^

2. 어플리케이션 차단 기능

이 또한 보안측면에서 중요한 기능인데요.

회사 내에서 사용하지 말아야 할 앱들도 있고, 악성으로 분류된 앱들도 있을 수 있습니다.

이러한 앱들은 차단하는게 좋겠죠? ^^

아래와 같은 정책을 생성한다면 쉽게 어플리케이션의 통신을 차단할 수 있게 됩니다.

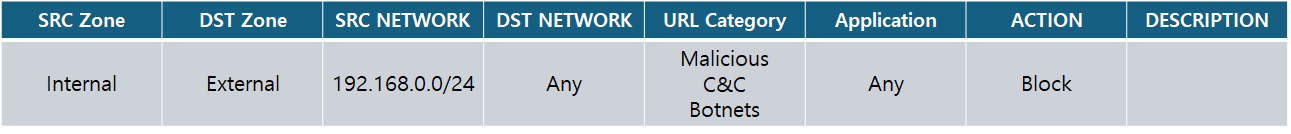

3. 악성 사이트/어플리케이션 차단 기능

어쩌면 이 기능이 가장 중요한데요.

내부의 사용자가 악성 사이트에 접속을 시도하거나, 이미 악성코드에 감염된 상태로 해커의 서버와 통신을 시도하려는 경우도 있습니다.

이런 통신을 차단하기 위해 모든 사이트에 대한, 그리고, 모든 악성 어플리케이션에 대한 차단이 필요하게 됩니다.

일일이 악성 사이트를 찾아서 등록하는 것은 사실상 불가능하므로, 차세대 방화벽의 제조사에서 이러한 정보 Database를 만들고, 방화벽이 이 Database를 정기적으로 Download 할 수 있게 해야 할텐데요.

이러한 보안 Database를 "Threat Intelligence Database" 라고 합니다.

이러한 이유로, 차세대 방화벽들은 항상 외부 클라우드와 연결이 되어있어야 합니다. 매일매일 이러한 Database를 Update 해야 하거든요.

4. IP Geolocation 기능

이 기능은 특정 국가로의 통신을 차단하는 기능인데요.

내 회사, 학교에서 절대로 통신할 일이 없다! 그러한 국가들을 차단할 수 있는 기능이에요.

이 외에도 Anti Virus 기능도 있고, 여러가지 기능들이 있지만, 대표적인 기능만 소개해드렸습니다. ^^

차세대 방화벽만 잘 이해하고 다룰 수 있다면 많은 공격들을 방어하고, 예방할 수도 있겠죠~